VPN site to site connect (Join two or more LAN without Cisco router, only 2 servers windows 2008 or 2012 and internet connection) 2017 august. // добавляю FreeBSD 11 MPD L2TP PSK ipsec-tools +options kernel 11 //

связанная статья проверка ipfw https://yahobby.ru/wordpress/freebsd-router-kernel-nat-ipfw-gre-vpn-server-ok-working/

Что то в интернете полно информации но большинство ложная.

А задача очень часто такая стоит – 2 офиса одна фирма или магазин и склад, а то сотрудники из дома работают и таких точек 3.

Настраиваем локальные сети с разными адресами. (офис 192.168.3.0 .. 1-254 магазин

192.168.1.0 1-254).

Устанавливаем Windows Server 2008 R2 и там и там на комп с интернетом – он же раздает на все остальные интернет, соответственно настраивается на обоих

Routing Remote Access Vpn PPTP server.

DHCP server

сертификатов не надо на Microsoft есть подробная статья по англ. там больше половины ее про сертификаты, но они нужны только для L2TP.

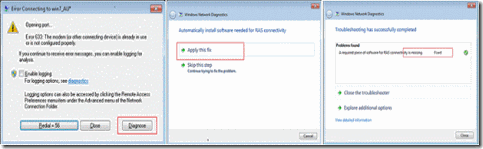

!!! Самая большая ошибка почему не работает – оба сервера должны быть одинаковые, 2008-2003 не свяжется, 2012-2008 то же – только что проверял,

соединение – тоннель VPN устанавливается на уровне service то есть серверной программы службы, и если не работает то скорее дело не в настройках а в версии

сервера и драйверов И обновлений – они должны быть одинаковые!

Не буду рисовать красивые картинки не презентация.

А важен сам принцип. Два одновременных тоннеля. Один сервер открывает соединение на второй а второй на первый, это отслеживается службами и они

входят в режим синхронизации как бы.

И правильно прописать маршруты, пример для сети выше –

0.0.0.0 mask 0.0.0.0 metric 300 interface inet – сервер переводит все не перехваченые пакеты в Интернет (Default gateway)

в DHCP на первой стороне (локалка 1)

параметры области –

раздаем адреса 192.168.3.2 – 192.168.3.254 (192.168.3.1 сервер)

Default gateway 192.168.3.1

Бесклассовый статический маршрут 192.168.1.0 255.255.255.0 192.168.3.1

(это соответственно на всех компах в первой сети оказывается)

Проверяем что порт DHCP слушает локалку а не интернетовский адаптер (свойства-

привязки ) а то результат непредсказуемый до отключения интернета провайдером.

Соответственно для интернет подключения не пожалеть отдельного Ethernet порта на сервере или 2-й сетевой платы. Можно и через один настроить но глюков будет немеряно.

На второй стороне соответственно 192.168.1.2 – 192.168.1.254 (192.168.1.1 сервер)

Бесклассовый статический маршрут 192.168.3.0 255.255.255.0 192.168.1.1 …

В консоле RRAS настраиваем стандартно доступ в интернет через мастера

(configure enable RRAS)

Выбираем VPN + NAT (есть и следующий пункт secure connection two private network но он по стандартному описанию и там нужен только перевод с английского и сертификаты мы пойдем по тому же пути но чуть чуть проще и если бы все работало то так бы и делали)

После настройки – мастер спрашивает какой адаптер для интернета а какой для локалки и предупреждает настроить проброс портов в разделе Network Address Translation и DHCP для удаленных клиентов – надо в свойствах IPv4 – DHCP

Retranslator поставить адрес сервера .. 1.1 или ..3.1 но работает и без этого –

в основных настройках достаточно правильно выбрать адаптер для всех сетевых служб локалки, и он обычно правильно определяется, не интернетовский а который в локальную сеть смотрит. (Основные свойства сервера RRAS – Общие – ipv4 маршрутизатор и локальной сети и вызова по требованию и еще сервер удаленного доступа ниже галочки обе установлены а третью ipv6 не очень надо пока). Третья

вкладка IPv4 широковещание включить и выбрать адаптер локальной сети а не интернет. Безопасность – не надо включать – подключаться без пароля – и – незашифрованый пароль – перехватить пароли по сети запросто включив тот же сетевой монитор от microsoft.

Дальше – основная настройка – интерфейсы – по правой кнопке – создать новый интерфейс вызова по требованию – запускается мастер.

На двух серверах одинаково, указывается ip другого сервера в интернете, обратные звонки не обязательно но в них создается пользователь у которого есть доступ на первый сервер со второго и наоборот, этого же пользователя можно

создать и из обычной консоли пользователей, сделать ему пароль посложнее и доступ к удаленным подключениям. Так лучше почему то , а настройку обратных звонков то есть соединений можно пропустить оставив пустое поле. Конечно с

первого сервера имя пользователя и пароль на втором а со второго наоборот на первом. Вместо IP особенно если он динамический можно указать hostname сделав его например на dyddns.dk или no-ip.info. Если внешнего IP нет то его придется купить у провайдера или попросить сделать, поэтому с мобильными скорее всего вариант не пройдет, и с ведомственной сетью тоже сложно.

Проверяем (перезагрузка обоих серверов нужна) – соединение с одного на другой устанавливается и со второго на первый тоже – слегка дольше – так и должно быть,

сетевые службы чуть задумываются (с 2003 сервера x64 может работать исходники microsoft не смотрел они были в открытом доступе но не все и примерно для 2000 sp1 сервера.. я считаю что в службе роутера эта конфигурация запрограммирована и отслеживается – оба сервера должны быть одной версии) и с одного сервера пингуется другой по внутреннему интерфейсу.

Ошибка – из сети компьютеры другой сети пингуются а сервер нет!

Причина – включился брандмауэр на сервере он на 2012 сервере сам включается.

Отключаем во всех 3 профилях публичном частном и доменном. И надо похвалить программистов что так сделали а не говорить матерных слов – совсем недавно сервер 2000 -й без firewall и обновлений ну никак нельзя было даже в локальную сеть соединять – там начинает шевелиться мыш открывается само собой куча окошек говорит что то по китайски рассылает мильон писем спама и показывает наконец синий экран – взломали все!

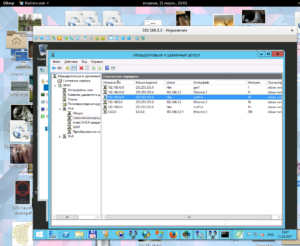

для отладки – в консоле mmc Routing Remote Access Server есть список подсоединенных клиентов – по записи можно щелкнуть и посмотреть какой выделен адрес.

И еще опять же брандмауэр firewall не должен мешать 1723 порт достаточно открыть. И протокол GRE это больше относится к интернет провайдеру и к настройкам модемов ADSL, если упорно не работает надо просить помощи у провайдера, поменяют свои настройки или откроют нужные порты если они закрыты.

Дальше – в маршруты добавляются на сервере RRAS ipv4 static route

0.0.0.0 0.0.0.0 interface lan 192.168.3.1 metric 200

(.. 1.1 для второго сервера – это шлюз для интернета.

192.168.1.0 255.255.255.0 interface соединение1 (на другой сервер) там выбор из списка перепутать сложно metric 3

второй сервер ..3.0 connection2 (на 1 сервер) metric 3.

зтот маршрут перехватит все пакеты с одной сети на другую и они уйдут в vpn tunnel через роутеры.

А остальные пакеты из локальной сети убегут в интернет и ответ прибежит через NAT.

Реально такая конфигурация – выглядит как 2 тоннеля навстречу

как метро например. В локальных сетях может быть по 200 компьютеров. Скорость большая, если связь хорошая она ничем не ограничивается. isa server не нужен. cisco то же. (я признаю что с них и взято по видимому). Если компьютеров мало то на серверах запускается – по кругу зациклить можно если bat файл команд – команда ping на адрес другого сервера и окно командной строки можно свернуть. И в автозагрузку его. Если кто не знает то на серверах админ может автоматом зайти в систему – набрать надо control userpasswords2 и снять галку требовать пароль. На безопасность это не влияет по сети пароль спрашивается, сохраняется в реестре .. открытым текстом.

ping -t 192.168.0.1 (с того который .3.1).

update обновление !

(положите статью на форум общие вопросы по безопасности по русски Microsoft – кое что полезно не только хакеру а и сис админу инженеру по безопасности)

Заработало вроде Server 2012 R2 <> Server 2008 R2

На стороне сервера 2008 при настройке статических маршрутов – уменьшаем метрику для исходящего интерфейса 4 .. 3 ..2 не надо с 3 работает – может быть маршрутизатор настроен в 2 службах – еще и в стандартном tcp-ip в настройках реестра можно указать IPEnableRouter =1 оба роутера могут вместе работать но будут глюки. И на 2012 сервере Обязательно ! разные имена пользователей для входящего и исходящего соединения и Английскими буквами и цифры можно только без пробела (иначе мастер настройки выдаст только ошибку).

// windows xp – server 2016 ..Services/tcpip/Parameters

IPEnableRouter

ForwardBroadcasts

EnableICMPRedirect

на рабочих станциях ! тоже ставим все в 1 на тех где сразу не заработало

Как переводится с английского ping – представляем мячик теннисный он с одной ракетки летит – через трубу – тоннель в интернете – и отбивается другой

ракеткой обратно.

Если на какой то системе Windows не работает Shutdown застрелить сразу не надо .. по такой настройке DHCP выше если внимательно прочитали то и так работает и этого делать не обязательно,

это совсем другая служба -сервис ..

DWORD=1 //

если в сети есть сервер не настраиваемый DHCP то на нем надо маршрут прописать

route add 192.168.3.0 mask 255.255.255.0 192.168.0.1 metric 3 /

p

192.168.0.1 шлюз и сервер vpn (для 1 сети) + IPEnableRouter=1.

Открываем компьютеры в сети по названию имени а не по ip адресу – не надо настраивать dns ни к чему, просто редактируем

etc/hosts

(ну да с юникса взято на виндоуз) на 64-битных системах

explorer проводник windows и notepad блокнот открываем нажатием win+r , а 32-bit программы не имеют доступ в папку system32 – только syswow64 и реестр у них свой Wow6432Node

( unix-like /etc/hosts )

%WINDIR%/System32/Drivers/etc

hosts

</p> <p>192.168.3.1 server1</p> <p>192.168.1.1 server2</p> <p>192.168.1.161 sklad</p> <p>192.168.3.7 boss</p> <p>...</p> <p>

маршруты все таки добавляю и правила firewall на фряхе FreeBSD router говорят сложное самое ну извиняюсь если и сам с первого раза ниасилил – поправьте если что – root@ или comment только оставляйте email.

<br>root@pc1:~# route show 0.0.0.0<br>route to: default<br>destination: default<br>mask: default<br>gateway: host-xx.qwerty.ru<br>fib: 0<br>interface: igb1<br>flags: <UP,GATEWAY,DONE,STATIC><br>recvpipe sendpipe ssthresh rtt,msec mtu weight expire<br>0 0 0 0 1500 1 0<br>root@pc1:~# route show 192.168.40.0<br>route to: 192.168.40.0<br>destination: 192.168.40.0<br>mask: 255.255.255.0<br>gateway: srv01<br>fib: 0<br>interface: igb0<br>flags: <UP,GATEWAY,DONE,STATIC><br>recvpipe sendpipe ssthresh rtt,msec mtu weight expire<br>0 0 0 0 1500 1 0<br>192.168.0.0 -//- the same<br>#route add 192.168.0.0 192.168.3.2<br># vpn pptp сервера в локальной сети - чуть им хвосты не поотрывал =<br># не работает и все - если они не раздают интернет убрать с вкладки nat<br># ipv4 все интерфейсы кроме внутреннего<br># when pptp vpn server not used for Internet NAT address translation -<br># remove all interfaces from router-vpn MMC console, except Internal</p> <p>#server FreeBSD (router ) two LAN igb0 192.168.3.211 + Internet igb1<br>root@pc1:~# ipfw show<br>00100 30 1492 allow tcp from any to me dst-port 1723 in via igb1<br>00200 12792816 9652646519 nat 123 ip from any to me recv igb1 in<br>00300 3259143 1651478424 allow ip from any to any in<br>00400 406886 28503644 nat 123 gre from 192.168.3.0/24 to any xmit igb1 out<br>00500 2388000 1043444441 nat 123 ip from 192.168.3.0/24 to any xmit igb1 out<br>00600 435329 42213191 allow gre from any to any<br>00700 3744758 3998105291 allow ip from any to any via igb0<br>00800 255905 432263844 allow ip from any to any via lo0<br>00900 277538 15542994 allow icmp from any to any<br>01000 0 0 allow ipv6-icmp from any to any<br>01100 4963664 3318182784 allow ip from any to any<br>65535 151 12190 deny ip from any to any<br>root@pc1:~#<br>ipv6 ping6 ne nastroen<br># server 192.168.3.2 (vpn pptp server Windows 2012)<br>===========================================================================<br>Список интерфейсов<br>32...........................srv01m<br>31...........................RAS (Dial In) Interface<br>13...54 04 a6 db d6 d6 ......Сетевое подключение Intel(R) 82574L Gigabit #2<br>12...54 04 a6 db d6 d7 ......Сетевое подключение Intel(R) 82574L Gigabit<br>1...........................Software Loopback Interface 1<br>14...00 00 00 00 00 00 00 e0 Адаптер Microsoft ISATAP<br>15...00 00 00 00 00 00 00 e0 Teredo Tunneling Pseudo-Interface<br>16...00 00 00 00 00 00 00 e0 Адаптер Microsoft ISATAP #2<br>17...00 00 00 00 00 00 00 e0 Адаптер Microsoft ISATAP #3<br>===========================================================================</p> <p>IPv4 таблица маршрута inet1=address ip static from Store1<br>0.11, 3.12 - Internal vpn routers interfaces<br>(route add) 192.168.0.0 (mask ) 255.255.0.0 192.168.3.2 (metric ) 35 (/p ) //save into Windows Registry Do not forget set parameter in Tcp-ip Service (system/current.. services/tcpip/parameters) IPEnableRouter=1<br>192.168.40.0 255.255.255.0 192.168.3.2 35<br>for LAN connection interface - in Route/RAS/VPN console - 192.168.0.0 255.255.0.0 interface lan (3.0 ) metric 60 gateway 3.2 ; 192.168.40.0 255.255.255.0 interface lan (3.0 ) metric 60 gateway 3.2<br>default gateway 0.0.0.0 mask 0.0.0.0 metric 260</p> <p>For Interface remote router:<br>192.168.0.0 255.255.0.0 metric 15 gateway 3.2<br>192.168.40.0 255.255.255.0 metric 15 gateway 192.168.3.2<br>===========================================================================<br>Активные маршруты:<br>Сетевой адрес Маска сети Адрес шлюза Интерфейс Метрика<br>0.0.0.0 0.0.0.0 192.168.3.211 192.168.3.2 266<br>inet1 255.255.255.255 192.168.3.211 192.168.3.2 11<br>127.0.0.0 255.0.0.0 On-link 127.0.0.1 306<br>127.0.0.1 255.255.255.255 On-link 127.0.0.1 306<br>127.255.255.255 255.255.255.255 On-link 127.0.0.1 306<br>192.168.0.0 255.255.0.0 On-link 192.168.3.2 45<br>192.168.0.0 255.255.255.0 On-link 192.168.0.11 25<br>192.168.0.11 255.255.255.255 On-link 192.168.0.11 266<br>192.168.0.12 255.255.255.255 On-link 192.168.0.11 11<br>192.168.0.255 255.255.255.255 On-link 192.168.0.11 266<br>192.168.3.0 255.255.255.0 On-link 192.168.3.2 266<br>192.168.3.2 255.255.255.255 On-link 192.168.3.2 266<br>192.168.3.11 255.255.255.255 192.168.3.11 192.168.3.12 31<br>192.168.3.12 255.255.255.255 On-link 192.168.3.12 286<br>192.168.3.255 255.255.255.255 On-link 192.168.3.2 266<br>192.168.40.0 255.255.255.0 On-link 192.168.0.11 40<br>192.168.40.255 255.255.255.255 On-link 192.168.0.11 266<br>192.168.255.255 255.255.255.255 On-link 192.168.3.2 266<br>224.0.0.0 240.0.0.0 On-link 127.0.0.1 306<br>224.0.0.0 240.0.0.0 On-link 192.168.3.2 266<br>224.0.0.0 240.0.0.0 On-link 192.168.3.12 286<br>224.0.0.0 240.0.0.0 On-link 192.168.0.11 266<br>255.255.255.255 255.255.255.255 On-link 127.0.0.1 306<br>255.255.255.255 255.255.255.255 On-link 192.168.3.2 266<br>255.255.255.255 255.255.255.255 On-link 192.168.3.12 286<br>255.255.255.255 255.255.255.255 On-link 192.168.0.11 266<br>===========================================================================<br>Постоянные маршруты:<br>Сетевой адрес Маска Адрес шлюза Метрика<br>0.0.0.0 0.0.0.0 192.168.3.211 350<br>192.168.0.0 255.255.0.0 192.168.3.2 35<br>192.168.40.0 255.255.255.0 192.168.3.2 35<br>===========================================================================</p> <p>IPv6 таблица маршрута //standard - no-ipv6 configure - fc00:1::4-mac-digit<br>or mac (3) -fe ff -mac (3)<br>===========================================================================<br>Активные маршруты:<br>Метрика Сетевой адрес Шлюз<br>1 306 ::1/128 On-link<br>15 306 2001::/32 On-link<br>15 306 2001:0:9d38:6ab8:3851:3c2:3f57:fcfd/128<br>On-link<br>31 306 ee49:5002::/64 On-link<br>31 306 ee49:5002::/128 On-link<br>31 306 ee49:5002::1c26:a74:68b0:2eec/128<br>On-link<br>13 266 fe80::/64 On-link<br>31 306 fe80::/64 On-link<br>15 306 fe80::/64 On-link<br>13 266 fe80::999:743a:a402:b62/128<br>On-link<br>31 306 fe80::1c26:a74:68b0:2eec/128<br>On-link<br>15 306 fe80::3851:3c2:3f57:fcfd/128<br>On-link<br>1 306 ff00::/8 On-link<br>13 266 ff00::/8 On-link<br>15 306 ff00::/8 On-link<br>31 306 ff00::/8 On-link<br>===========================================================================<br>Постоянные маршруты:<br>Отсутствует</p> <p>2 других сервера в подразделениях точно так же</p> <p>

не туда стрельнул – в gnome после нажатия shift prtscr надо мышой выделить прямоугольник a лучше imagick делает screenshot здесь был файлик сохраняющий 3 снимка за секунду скрипт bourne shell.

ну да связь на 3 подразделение идет через подключение второго – srv01m

(это не обязательно – так чуть больше ping но меньше соединений устанавливается)

треугольник если тоже работает (2012 2016 сервер, на 2016 – сделали обновление – может исправлять мелкие повреждения в реестре RemoteAccess ).

смотрим еще статью по фряхе ipfw kernel router – как показывает практика он надежнее НО если не будет случайный сбой питания да и с виндой связь – нужны сторонние для FreeBSD программы. // mpd можно поставить руководств полно как работает не проверял

- тут электрики устроили проверку – выключался свет часто за минуту раза 4 и потом 2 часа не было света. На винде сервер может и запустил проверку диска- скорее откат последних изменений по ntfs, и загрузился потом нормально, на плате включен запуск в последнее состояние при включении питания. ( на всех новых bios есть включение по таймеру – может не работать! и проверка включена или выключена была плата перед отключением питания – функции ATX). Сервер на фряхе тоже сказал что все нормально журнал включен и последние изменения исправлены, а потом при загрузке стал перегружаться по кругу – какая то из служб ядра давала сбой из-за ошибки диска. Исправилось входом в однопользовательский режим single user mode и fsck -y 2 раза, после чего не загрузился Gnome 3 пришлось переставить gdm из пакетов. На диске были значит более серьезные повреждения, и на восстановление ушло 4 часа -диск большой. … продолжение заменил его вообще 1600 переносов секторов внезапно чуть не проглядел вроде wd шка не сигейт – ssd уже надежнее не дохнут как мухи можно менять.

по серверу проверки разрешений для удаленного доступа nps (ias) в 2012 сервере в 2016 npas.

Работает! пишу по памяти не проверяя все – Если вдруг на роутере перестали подключаться клиенты то дело в нем а точнее в ошибках настройки которые непонятно откуда возникают. Починилось – пришлось поставить запуск SQL а точнее MICROSOFT##WID от LocalSystem.

потом удалить и переставить заново NPS, заново настроить исходящие соединения на другом сервере и перезагрузить еще, после этого заработало. Еще надо проверить права для ключей реестра – ..Services\RemoteAccess и RaMgmtSvc а также Tcpip и все по интерфейсам сети –

придется искать поиском по названию или id интерфейса их с десяток записей по каждому. На всех должно быть разрешение на чтение для LocalService NetworkService полный доступ операторам настройки сети системе и администраторам.

После этого всего надо обязательно запустить мастер настройки NPS он работает и удалит всякие старые политики оставшиеся еще с обновленного 2003 сервера вроде класса сетевых устройств ^311 . Работает и без него только удалять обязательно при всех работающих службах! Не работает почему то с пользовательским ключом .. правила ipfw на роутере вроде правильные а windows vpn в локальной сети, так надежнее – проверить надо может какие пакеты не проходят.

Реестр винды – лучше сделать архив со всеми правами доступа.

<br>icacls "c:\program files\update services\*" /save updateserv_ACL /t<br>#/restore - restore access control list for all files in folder .. remove all NTFS symbolic links first!<br>takeown /F "c:\Program Files\*.*" /R /A /D Y<br>setacl (regini set correct registry permission or from Regedit)<br>reg save HKLM\System\CurrentControlSet\Services serv<br>// save with all access rights //reg restore do if corruption</p> <p>

полностью обсуждение по ключам и политикам l2tp ikev2 vpn пользовательский ключик на 2012 сервере у меня не заработал что то выдал ошибку ikev2 router не при чем порты проброшены см статью esp добавлен ключ реестра для encapsulate в udp .. похоже просто ни в какую ikev2 не работает за исключением 2008 r2

(журнал событий включаем и смотрим с диспетчера сервера это винда 2012 2016)

</p>

<p>TechNet<br>Продукты<br>Ресурсы<br>Скачать<br>Обучение<br>Поддержка</p>

<p>войти<br>Россия (Русский)Drop down arrow<br>ГлавнаяНовостиБиблиотекаОбучениеСкачатьМероприятияСообществоФорумыПоддержкаО проекте<br>Задайте вопрос<br>Быстрый доступ<br>Поиск связанных бесед</p>

<p>Спрашивающий<br>Аватар пользователя ItDen</p>

<p>20<br>баллов<br>Топ 40<br>ItDen<br>Присоединение May 2016</p>

<p>4</p>

<p>Обсуждения ItDen<br>Показать действия<br>Главные связанные обсуждения</p>

<p>VPN доступ с использованием IKEv2<br>RAS-сервер. IKEv2. Ошибка 13801.<br>VPN IKEv2 сертификат<br>812 ошибка на Windows Phone 8.1 VPN IKEv2<br>Не работает авторизация клиентов на сервере vpn по протоколу IKEv2</p>

<p>VPN доступ с использованием IKEv2 ошибка 13801<br>Защита информационных систем<br>><br>Прочие вопросы по безопасности</p>

<p>Вопрос<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>Всем доброго!</p>

<p>Настроил я сервак впн для работы с ikev2. Но не очень понял в чем проблема при подключении: Пока проверяю внутри сети на отдельной машине. Если в свойствах впн подключения на клиенте указано полное доменное имя впн сервера vpnserver.firma.local, то я могу подключиться к серверу, если указать просто vpnserver без домена, то клиентское подключение сообщает "неприемлемые учетные данные проверки подлинности ike". И соответственно, сейчас открыли все что нужно на маршрутизаторе, чтобы можно было на впн сервак попадать уже из инета, и получается в свойствах клиентского подключения мы меняем адрес пока на внешний ip 2xx.xx.xx.xx. И при попытке подключиться к впн серверу получаем такую же ошибку "неприемлемые учетные данные проверки подлинности ike". Это с чем может быть связано?</p>

<p>Соответсвенно в логах ВПН сервера регистрируется вот такое событие:<br>"Имя журнала: System<br>Источник: RemoteAccess<br>Дата: 02.06.2017 16:04:24<br>Код события: 20255<br>Категория задачи:Отсутствует<br>Уровень: Ошибка<br>Ключевые слова:Классический<br>Пользователь: Н/Д<br>Компьютер: VPNSRV.Firma.local<br>Описание:<br>CoID={F55B7B1A-90C5-51A1-58E3-887C43DB27A2}: Следующая ошибка возникла в модуле протокола точка-точка (PPP), порт: VPN1-47, пользователь: <Непроверенный пользователь>. Таймаут согласования"</p>

<p>Единственное место где я указал vpnserver.firma.local при настройке всего этого хозяйства (RRAS+CA+NAP) - это когда через веб интерфейс на сервере сертификатов СА (http://caserver/srvcert) делал сертификат для ВПН сервера. Там при выборе шаблона этого сертификата становятся доступны поля и надо было заполнить поле имя. Процесс делал по видео https://www.techdays.ru/videos/1503.html.<br>Сталкивался кто-то с подобной конфигурацией по настройкам и такой ошибкой?<br>2 июня 2017 г. 13:25<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы</p>

<p>Все ответы</p>

<p>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>Если в свойствах впн подключения на клиенте указано полное доменное имя впн сервера vpnserver.firma.local, то я могу подключиться к серверу, если указать просто vpnserver без домена, то клиентское подключение сообщает "неприемлемые учетные данные проверки подлинности ike". И соответственно, сейчас открыли все что нужно на маршрутизаторе, чтобы можно было на впн сервак попадать уже из инета, и получается в свойствах клиентского подключения мы меняем адрес пока на внешний ip 2xx.xx.xx.xx. И при попытке подключиться к впн серверу получаем такую же ошибку "неприемлемые учетные данные проверки подлинности ike". Это с чем может быть связано?</p>

<p>всё правильно. при подключении IKEv2 идёт проверка сертификата сервера (полное имя, кем выдан, срок действия). У Вас на какое имя выдан сертификат сервера? вот по нему (имени) и будет возможно подключение к серверу. Нужно подключение по другим именам - добавляйте их в сертификат.<br>2 июня 2017 г. 13:36<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>Нужно подключение по другим именам - добавляйте их в сертификат.</p>

<p>Не поясните пож-та как другие данные для подключения добавить в сертификат?</p>

<p>Сейчас нашел статейку по траблшутингу IKEv2:</p>

<p>Я правильно понимаю, что из следующих причин:</p>

<p>Error 13801 occurs on the client when:<br>-The certificate is expired.<br>-The trusted root for the certificate is not present on the client.<br>-The subject name of the certificate does not match the remote computer.<br>-The certificate does not have the required Enhanced Key Usage (EKU) values assigned.</p>

<p>что проблема 13801 в моем случае это номер 3 - The subject name of the certificate does not match the remote computer? Типа как я ее понимаю - что имя субъекта, которое записано в сертификате на ВПН сервер, а это vpnsrv.firma.local не соответсвует тому что я ввожу на удаленной машину с которой делаю подключению к ВПН серверу? А я ввожу пока внешний IP нап котором опубликован ВПН сервак, в дальнейшем когда все будет отлажено и заработает надо будет закрепить за этим внешний IP имя имеющегося у нас домена vpn.firma.com.</p>

<p>Вот я и пытаюсь понять взаимосвязь всего этого</p>

<p>2 июня 2017 г. 13:39<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>Не поясните пож-та как другие данные для подключения добавить в сертификат?</p>

<p>Вы доменный центр сертификатов используете?</p>

<p>Я правильно понимаю, что из следующих причин:</p>

<p>правильно. третья причина.<br>2 июня 2017 г. 13:47<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>Вы доменный центр сертификатов используете?</p>

<p>Да! Я буквально на днях поднял свежий СА.<br>Изменено ItDen 2 июня 2017 г. 13:55<br>2 июня 2017 г. 13:54<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти<br>вот здесь описывается выпуск сертификата для IKEv2. сертификат нужно создать с именем vpn.firma.com (для тестирования в локальной сети, на клиенте в файле hosts добавьте "локальный.IP.адрес.сервера vpn.firma.com"). Вначале настраиваете шаблон в CA, потом на ВПН сервере отрываете оснастку (mmc) сертификаты, и запрашиваете сертификат там.</p>

<p>Выдача сертификатов через веб-интерфейс, может потребоваться только для не доменных компов и Apple OS X (да и то, если авторизация будет не по логину и паролю пользователя, а по сертификату)</p>

<p>VPN сервер на какой винде?</p>

<p>Изменено Anahaym 2 июня 2017 г. 14:41<br>2 июня 2017 г. 14:37<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>вот здесь описывается выпуск сертификата для IKEv2. сертификат нужно создать с именем vpn.firma.com (для тестирования в локальной сети, на клиенте в файле hosts добавьте "локальный.IP.адрес.сервера vpn.firma.com"). Вначале настраиваете шаблон в CA, потом на ВПН сервере отрываете оснастку (mmc) сертификаты, и запрашиваете сертификат там.</p>

<p>Выдача сертификатов через веб-интерфейс, может потребоваться только для не доменных компов и Apple OS X (да и то, если авторизация будет не по логину и паролю пользователя, а по сертификату)</p>

<p>VPN сервер на какой винде?</p>

<p>ВПН сервер на Windows Server 2008R2. За ссылку спасибо. Изучу сейчас<br>5 июня 2017 г. 7:42<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>вот здесь описывается выпуск сертификата для IKEv2. сертификат нужно создать с именем vpn.firma.com (для тестирования в локальной сети, на клиенте в файле hosts добавьте "локальный.IP.адрес.сервера vpn.firma.com"). Вначале настраиваете шаблон в CA, потом на ВПН сервере отрываете оснастку (mmc) сертификаты, и запрашиваете сертификат там.</p>

<p>Выдача сертификатов через веб-интерфейс, может потребоваться только для не доменных компов и Apple OS X (да и то, если авторизация будет не по логину и паролю пользователя, а по сертификату)</p>

<p>VPN сервер на какой винде?</p>

<p>А как еще лучше поступить, если сейчас пока можно стучаться на новый ВПН сервер из вне, только на IP адрес? Просто доменное имя vpn.firma.com используется сейчас для старого PPTP сервера ВПН. И сразу всех мигрировать на новый не получится наверное... Надо еще новый погонять с минимумом клиентов. А потом уже, как буду уверен что новый ВПН исправно работает, запущу его уже через vpn.firma.com<br>5 июня 2017 г. 11:59<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти<br>Выпустите сертификат на имя vpn1.firma.com и тестируйте. "А" запись в публичном ДНС не забудьте добавить<br>5 июня 2017 г. 16:48<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>Выпустите сертификат на имя vpn1.firma.com и тестируйте. "А" запись в публичном ДНС не забудьте добавить</p>

<p>Сделал по инструкции. Но если проверять внутри сети, то все работает, а если подключаться с наружи, пишет при попытке подключения "Ошибка 13863 - Недопустимая ситуация". И в логах на RRAS сервере тоже самое.</p>

<p>Я сначала думал, что может на брандмауэре что-то не открыто, но раз в логах сообщение регистрируется, значит дело в чем-то другом.<br>8 июня 2017 г. 7:39<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>1<br>Нужно войти</p>

<p>Нашел решение!</p>

<p>Эта ошибка лечится путем установки обновления - KB2686921<br>Предложено в качестве ответа Anahaym 8 июня 2017 г. 8:58<br>8 июня 2017 г. 8:00<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>Наверное вопрос уже не по этой теме, но чтобы не плодить новых по схожим вопросам.....</p>

<p>После настройки всего описанного выше в этой теме хозяйства - CA+RRAS+NAP=IKEv2 VPN все работало исправно. К настроенному серверу ВПН конектились как Windows клиенты, так и MAC OS. Сегодня обнаружил, что клиент MAC (он пока был единственный) не может подключиться. На самой MAC OS ни каких ошибок не выводится, просто подключение секунд 40-50 пытается выполниться и после просто пишет "Не подключено".</p>

<p>А в логах ВПН сервера регистрируется вот такое событие:</p>

<p>Имя журнала: System<br>Источник: RemoteAccess<br>Дата: 14.06.2017 14:13:45<br>Код события: 20255<br>Категория задачи:Отсутствует<br>Уровень: Ошибка<br>Ключевые слова:Классический<br>Пользователь: Н/Д<br>Компьютер: VPNSRV.firma.local<br>Описание:<br>CoID={8A6EE18B-B2D3-A2E2-0B0A-0B4553982078}: Следующая ошибка возникла в модуле протокола точка-точка (PPP), порт: VPN1-49, пользователь: Petrov.P. Ошибка сопоставления групповой политики</p>

<p>В групповых политиках ни чего не менял и не добавлял по поводу сертификатов, RRAS и ВПН и что могло послужить причиной такой ошибки теперь пока не понял (<br>Изменено ItDen 14 июня 2017 г. 11:41<br>14 июня 2017 г. 11:39<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти<br>попробуйте под другим пользователем подключится.<br>14 июня 2017 г. 12:12<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>Поторопился с постом ).</p>

<p>Нашел все таки причину. Все таки я поменял кое что в настройках политики подключения в NAP.</p>

<p>В свойствах политики удаленного доступа в NAP на вкладке "Параметры" в разделе Шифрование</p>

<p>стояли галочки Простое шифрование (MPPE 40 бит), Сильное шифрование (MPPE 56 бит) и стойкое шифрование (MPPE 128 бит). Я после того как все проверил отключил 40 и 56 бит. Оставив только 128.</p>

<p>Странно MAC OS не умеет что ли 128 бит гонять? Поставил галочку на 56 бит, 40 бит оставил отключенным и MAC OS нормально зацепилась к ВПН!<br>14 июня 2017 г. 12:13<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>Странно MAC OS не умеет что ли 128 бит гонять? Поставил галочку на 56 бит, 40 бит оставил отключенным и MAC OS нормально зацепилась к ВПН!</p>

<p>умеет. но у нас L2TP VPN<br>14 июня 2017 г. 13:41<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>Скажите пож-та еще одна проблемка появилась. У нас есть удаленный офис который пока коннектился к старому нашему ВПН сервере по PPTP. Как на зло вчера это сервак "скончался" и удаленный офис потерял возможность подключения. Начал им настраивать подключение к новому ВПН серверу и не получается установить соединение!!</p>

<p>В логах пишет -</p>

<p>CoID={2036AADE-7BDB-946F-3AF0-F02168A6358A}: Следующая ошибка возникла в модуле протокола точка-точка (PPP), порт: VPN1-49, пользователь: <Непроверенный пользователь>. Таймаут согласования</p>

<p>Я ни как не могу понять в чем дело! Проверяю этого пользователя у себя в офисе - раздаю интернет с мобильника и со своего ноута подключаюсь спокойно к ВПН, а у них (в Баку) не получается! Настройки уже раз 10 проверил! Да и настроек то там - импортировал корневой сертификат на машину и создал новое ВПН подключение.</p>

<p>И назрел попутный вопрос, а как сделать так, чтобы к моему ВПН серверу не только по IKEv2 могли подключаться, но и по PPTP? Есть такая возможность?</p>

<p>Но конечно хотелось бы понять, почеум они не могут подключиться. Пока не нашел причины<br>16 июня 2017 г. 7:11<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>И назрел попутный вопрос, а как сделать так, чтобы к моему ВПН серверу не только по IKEv2 могли подключаться, но и по PPTP? Есть такая возможность?</p>

<p>да есть, по умолчанию работают три VP{N протокола: PPTP, L2TP, IKEv2. просто перенастройте клиента на PPTP. Посмотрите эту статью, чтобы проверить PPTP.<br>16 июня 2017 г. 7:22<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти<br>Спасибо! Но я по ссылке чего-то не могу пройти - NET::ERR_CERT_REVOKED - выдает мне Хром<br>16 июня 2017 г. 7:37<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти<br>Просто я сейчас у себя в офисе попробовал настроить впн клиентский ноут на PPTP, как делал это уже 100 раз, пытаюсь прицепиться к своему новому серваку ВПН и мне клиент выдает - Долго висит на "Установка связи с <имя домена.com>(это имя привязано к сертификату, я выше про это спрашивал) с использованием WAN мини-порт.....". Ошибка 807. Сетевое подключение к серверу ВПН прервано.....<br>16 июня 2017 г. 7:46<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>попробуйте другой бразузер, чтобы открыть ссылку.</p>

<p>включите логирование на firewall, и смотрите - есть ли активность на 1723 порт. Проверьте, что все порты проброшены куда надо.<br>16 июня 2017 г. 8:02<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти<br>А! Ну да, у нас к серверу ВПН проброшены только UDP 500 и UDP 4500, UDP 50<br>16 июня 2017 г. 8:34<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти<br>список всех портов для VPN.<br>16 июня 2017 г. 8:37<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>список всех портов для VPN.</p>

<p>Да спасибо! Скажите пож-та, а может ли данная ошибка Следующая ошибка возникла в модуле протокола точка-точка (PPP), порт: VPN1-49, пользователь: <Непроверенный пользователь>. Таймаут согласования - говорить о том, что их провайдер, что-то режет по трафику?</p>

<p>У них такая ошибка если они пытаюстся через провайдера подключаться и то же самое если через мобилу интернет расшаривают. Такое ощущение что у них там с IPSEC как-то......<br>16 июня 2017 г. 9:01<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти<br>да, провайдеры могут блочить VPN протоколы, по этому мы перешли на SSTP. Он использует 443 порт, который лучше провайдерам не блочить )<br>16 июня 2017 г. 9:32<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>да, провайдеры могут блочить VPN протоколы, по этому мы перешли на SSTP. Он использует 443 порт, который лучше провайдерам не блочить )</p>

<p>Я выше спрашивал, что можно ли вместе IKEv2 на серваке использовать и PPTP. Наверное и SSTP можно прикрутить тогда? PPTP конечно не гуд, мы для этого и перешли на новый сервак с IPSEC(IKEv2)<br>16 июня 2017 г. 9:54<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти<br>я выше отвечал - могут одновременно работать четыре VPN на одном сервере PPTP, L2TP, SSTP, IKEv2 + одновременно может работать DirectAccess если в компании есть Windows Enterprise или подключается Windows Server. Но DirecAccess проще ставить на 2012 R2, где IKEv2 не работает.<br>Изменено Anahaym 16 июня 2017 г. 10:29<br>16 июня 2017 г. 10:29<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>прошу прощения, но я поэтому и пересеспросил ), выше вы написали 3 протокола по умолчанию работают три VP{N протокола: PPTP, L2TP, IKEv2...</p>

<p>ОК! Спасибо! Получается для SSTP мне надо еще и 443 порт до ВПН сервера прокинуть?<br>16 июня 2017 г. 10:57<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>прошу прощения, но я поэтому и пересеспросил ), выше вы написали 3 протокола по умолчанию работают три VP{N протокола: PPTP, L2TP, IKEv2...</p>

<p>ОК! Спасибо! Получается для SSTP мне надо еще и 443 порт до ВПН сервера прокинуть?</p>

<p>совершенно верно. Забыл про SSTP (<br>16 июня 2017 г. 11:02<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>Спасибо за Вашу помощь. Раз уж мы тут так говорим об ВПН сервере.. Можно еще спросить?</p>

<p>Скажите пож-та а в каких случая надо ставить галочки в Сервере Политики Сети - NAP, в свойствах политики на вкладке "Ограничения". Там есть пункт тип порта NAS и там куча типов туннелей. У меня ни чего там по умолчанию и не выбрано. Просто интересно когда это используется и в каких случаях?<br>16 июня 2017 г. 13:05<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>если я правильно понял, то это указывает политике, что она применяется для физического интерфейса NAP сервера, если у него таковых несколько. Например, если отметить галкой Wireless - IEEE 802.11 - то политика будет применяться только, если сервер имеет WiFi карту, и клиенты подключаются к ней.</p>

<p>могу ошибаться. сам не использую.<br>16 июня 2017 г. 13:54<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>Добрый день!</p>

<p>Может так еще на вскидку подскажете в чем может быть проблема?</p>

<p>Есть один ПК с Win10 Домашняя в удаленном филиале. Он ни как не может подключиться к моему новому серверу ВПН! При подключении выдается стандартное сообщение "Не удалось установить связь по сети между компьютером и ВПН сервером, т.к. удаленный сервер не отвечает. Возмодная причина....NAT, брандмауэр и т.п. не настроено на разрешение ВПН подключений......"</p>

<p>В логах клиентского компьютера есть такое:</p>

<p>Пользователь \Petya установил удаленное подключение с Head Office которое завершилось сбоем. Возвращен код ошибка 809.</p>

<p>А на самом ВПН сервере в логах ни чего не регистрируется. Такое ощущение, что то ли трафик не доходит до сервера, то ли на этом этапе ему еще не чего регистрировать в лог (</p>

<p>Но другие ПК в этом удаленном офисе где стоит Win7 нормально подключились</p>

<p>Изменено ItDen 21 июня 2017 г. 8:12<br>21 июня 2017 г. 8:05<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>проверьте реестр на клиенте:</p>

<p>HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\PolicyAgent\AssumeUDPEncapsulationContextOnSendRule = 2</p>

<p>21 июня 2017 г. 8:22<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>Нет! На проблемном ПК такого параметра нет в разделе PolicyAgent.</p>

<p>А что это за параметр? Его надо создать?</p>

<p>Погуглив я так понял, что параметр влияет при размещении сервера ВПН за NAT?</p>

<p>Сейчас обнаружился у них еще один пользователь с ноутом с Win10 Home. Я на нем настроил подключение и оно успешно выполнилось. Такое ощущение, что на том, первом ПК с Виндой 10 Хоум о которой я выше писал, может нет какой-то обновы? ( Хотя я сейчас проверил обновы на нем и винда нашла только на NetFramework 4.5 и все!</p>

<p>Изменено ItDen 21 июня 2017 г. 9:32<br>21 июня 2017 г. 9:30<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>Погуглив я так понял</p>

<p>я вообще-то ссылку давал. Обидно, когда их не читают...<br>Да, этот ключ надо создавать, если компрьютер использует L2TP и находится за NAT. У IKEv2 такой проблемы нет.<br>21 июня 2017 г. 9:42<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>Погуглив я так понял<br>я вообще-то ссылку давал. Обидно, когда их не читают...<br>Да, этот ключ надо создавать, если компрьютер использует L2TP и находится за NAT. У IKEv2 такой проблемы нет.</p>

<p>Извиняюсь). Я тут еще параллельно запросы обрабатываю от других пользователей, немного в торопях все делаю(. В ответе выхватил взглядом параметр реестра и погуглив нашел ту же статью, что и по вашей ссылке ). Спасибо! Сейчас попробую создать параметр. Посмотрим. Благодарю!<br>21 июня 2017 г. 9:54<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти<br>Не помог данный параметр реестра! Картина та же.<br>21 июня 2017 г. 10:56<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти<br>установите приложение nmap и проверьте доступность портов VPN<br>21 июня 2017 г. 11:23<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>установите приложение nmap и проверьте доступность портов VPN</p>

<p>Так другие же ПК с этого офиса могут к ВПН серверу цепляться. Значит с портами все ок! Или тут другой смысл?<br>21 июня 2017 г. 11:28<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>я не знал, что это тот же офис.<br>21 июня 2017 г. 11:37<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>Да я вроде выше писал... Может запутал конечно Вас. Сори.</p>

<p>Итог, чтобы не путаться):</p>

<p>Есть удаленный офис - 7 чел.</p>

<p>3 PC Win10 Home и остальные Win7.</p>

<p>Все из этих ПК уже имеют доступ к новому ВПН серверу без проблем. Но вот один на Win10 home ведет себя криво. Что выше постами и описано (</p>

<p>Пока не смог понять что с ним не так. Параметр реестра не помог, обновления стоят все!<br>21 июня 2017 г. 11:45<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>Но вот один на Win10 home ведет себя криво. Что выше постами и описано (</p>

<p>по всем протоколам проблемы? L2TP, PPTP, IKEv2 ?<br>21 июня 2017 г. 11:49<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>По другим не проверял, т.к. до сервера проброшен только IPSEC (IKEv2)</p>

<p>Видимо надо проверить хотя бы PPTP<br>21 июня 2017 г. 11:52<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>Но вот один на Win10 home ведет себя криво. Что выше постами и описано (</p>

<p>по всем протоколам проблемы? L2TP, PPTP, IKEv2 ?</p>

<p>Доброго дня! Уже не знаю еще еще попробовать... По PPTP этот проблемный ПК подключается, а по IKEv2 ни как!<br>28 июня 2017 г. 12:05<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти<br>посмотрите логи IPsec<br>28 июня 2017 г. 12:17<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>посмотрите логи IPsec</p>

<p>Я извиняюсь, а это на серваке ВПН или все таки на клиенте сделать?</p>

<p>Интересно то, что, к примеру, когда другие пользователи подключаются к серверу ВПН и возникают какие-то ошибки(пароль не тот ввели, какая-то проблема в настройках аутентификации и т.п.) то в логах сервера фиксируются различные события по этому поводу. А при попытках подключиться с этого проблемного ПК, на сервере ВПН вообще ни чего нет!</p>

<p>А в логах клиента есть 2 интересных события:</p>

<p>1) Ошибка 20227 - Пользователь Petrov.P установил удаленное подключение "Главный Офис", которое завершилось сбоем. Возвращен код ошибки 809</p>

<p>2) И следом событие (Сведения), код 20226 - Пользователь Petrov.P установил удаленное подключение "Главный Офис", которое было прекращено. При прикращении возвращен код ошибки 631</p>

<p>Изменено ItDen 28 июня 2017 г. 12:35<br>28 июня 2017 г. 12:29<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти<br>на сервере. еслит нет ошибок - клиент не может физически подключится к серверу. что-то его блокирует изнутри.<br>28 июня 2017 г. 12:57<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>на сервере. еслит нет ошибок - клиент не может физически подключится к серверу. что-то его блокирует изнутри.</p>

<p>В этом-то и загадка! Ощущение, что этот ПК по PPTP нормально гуляет, а когда IPSEC его корежит и трафик за пределы того офиса не уходит!</p>

<p>Я уже и фаервол выключил на ПК и антивирь удалил(на всякий случай)!</p>

<p>Изменено ItDen 28 июня 2017 г. 13:06<br>28 июня 2017 г. 13:03<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти<br>Забыл еще сказать, что при нажатии кнопки на ВПН соединении "Подключить" на секунд 7-8 появляется "Проверка данных для входа" и все - ошибки вышеуказанные. Не знаю... Сейчас наверное Wireshark установлю на ПК, может что видно будет в дампе<br>28 июня 2017 г. 13:12<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти</p>

<p>на сервере. еслит нет ошибок - клиент не может физически подключится к серверу. что-то его блокирует изнутри.</p>

<p>Наловил несколько попыток подключения к ВПН серверу в Wireshark.</p>

<p>Не очень силен конечно в ловле багов по дампам, но может эта инфа чем-то нам поможет?</p>

<p>Итак от Source <IP ПК> до Destination <VPN Server> есть такие пакеты:</p>

<p>1) Протокол - ISAKMP, Info - IKE_SA_INIT MID=00 Initiator Request</p>

<p>2) Протокол - IPv4, Info - Fragmened IP Protocol (proto=UDP 17, off=0, ID=<nnnn> [Reassembled] in #<NNNNN>)</p>

<p>3) Протокол - ISAKMP, INFO - Auth Mid=01 Initiator Reqest</p>

<p>................</p>

<p>И так эти 3 строчки все время повторяются по кругу, меняются только видимо номера пакетов, я на их место написал nnnnnn и NNNNN</p>

<p>) Не понятно в общем<br>28 июня 2017 г. 13:48<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти<br>это лог на стороне клиента? а на сервере что? есть какая активность?<br>28 июня 2017 г. 13:50<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя Anahaym<br>Anahaym<br>6,635 Баллы<br>Question<br>Нужно войти<br>0<br>Нужно войти<br>Да это лог от Wireshark на проблемном ПК. А на сервере Wireshark не запускал, пока и не ставил его туда.<br>28 июня 2017 г. 14:00<br>Ответить<br>|<br>Цитировать<br>Аватар пользователя ItDen<br>ItDen<br>20 Баллы</p>

<p>© 2017 Microsoft. Все права защищены.<br>Управление профилем<br>|<br>Свяжитесь с нами<br>|<br>Подписка на новости<br>|<br>Условия использования<br>|<br>Товарные знаки<br>|<br>Конфиденциальность</p>

<p>

на 2008 не попробовал – в 2012 сервере работает но надо на роутере udp 500 4500 5500 tcp 1723 443 тоже проброс делать. Это ipsec ikev2 руководство по настройке .

http://exonix.ru/#!%D0%A1%D1%82%D0%B0%D1%82%D1%8C%D0%B8/Windows_Server/VPN_L2TP_IKEv2/http://exonix.ru/#!%D0%A1%D1%82%D0%B0%D1%82%D1%8C%D0%B8/Windows_Server/VPN_L2TP_IKEv2/

добавляю статью сюда одну !!! но это не она, а похожая, в оригинале был 2003 сервер!